L’adoption massive des solutions cloud transforme profondément le paysage informatique des entreprises. Cette externalisation offre flexibilité, scalabilité et souvent réduction des coûts, mais soulève des défis majeurs en matière de protection des données.

Le Règlement Général sur la Protection des Données impose un cadre strict que toute organisation doit respecter, y compris lorsqu’elle délègue le traitement de ses données à des prestataires externes.

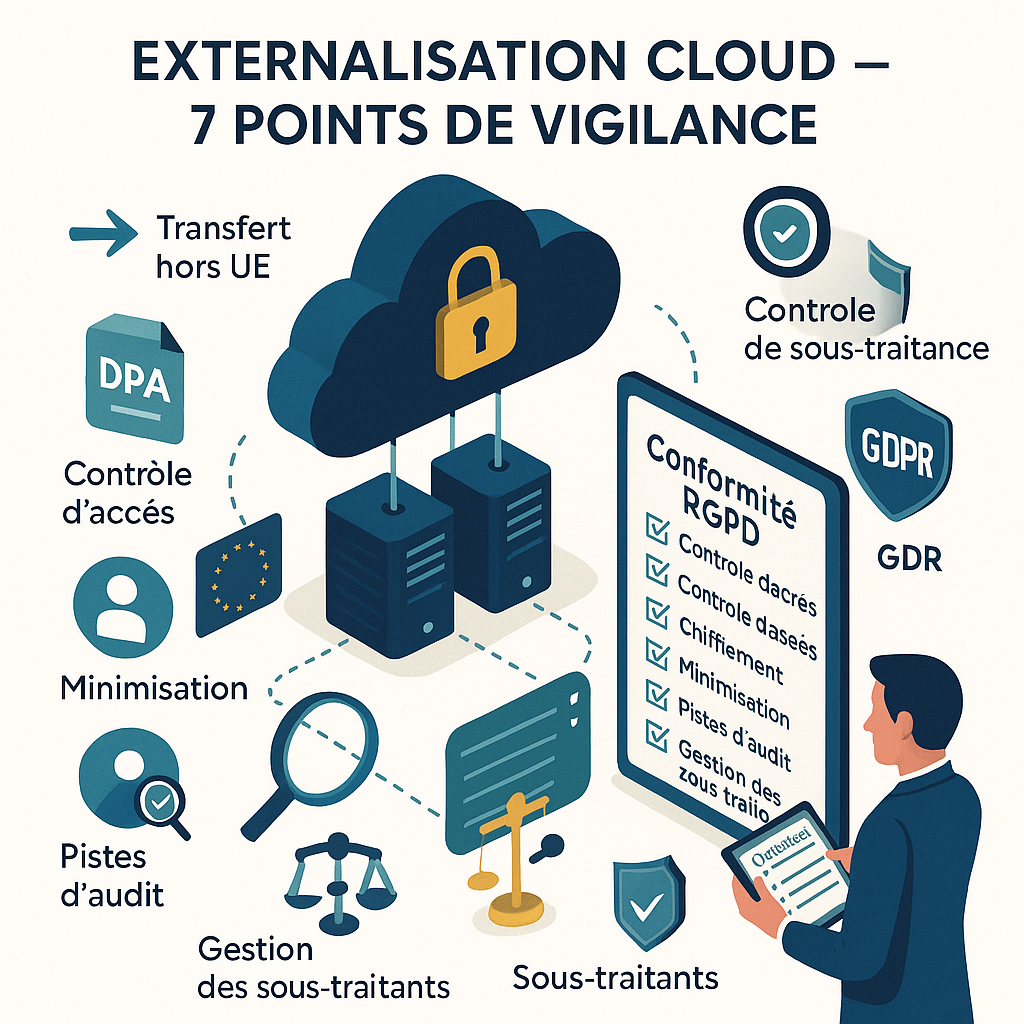

Entre contraintes techniques et obligations légales, naviguer dans les eaux du cloud computing tout en maintenant sa conformité RGPD exige une vigilance particulière sur plusieurs points critiques.

Si vous souhaitez avoir recours à un avocat en externalisation informatique, contactez-moi !

La qualification juridique des acteurs : un préalable essentiel

Dans l’écosystème du RGPD, la qualification juridique précise des différents acteurs constitue la pierre angulaire de toute démarche de conformité. Cette étape préliminaire détermine les responsabilités et obligations de chacun, avec des conséquences juridiques significatives.

Dans une relation d’externalisation cloud, l’entreprise qui définit les finalités et les moyens du traitement conserve son statut de responsable de traitement. Cette qualification implique une responsabilité globale vis-à-vis des personnes concernées et des autorités de contrôle, même lorsque le traitement est effectivement réalisé par un tiers. Cette responsabilité ne peut être déléguée contractuellement et persiste tout au long de la chaîne de sous-traitance.

Le fournisseur de services cloud est généralement qualifié de sous-traitant au sens du RGPD. Cette qualification lui impose des obligations spécifiques, notamment d’agir uniquement sur instruction documentée du responsable de traitement, de mettre en œuvre des mesures de sécurité appropriées, et d’assister le responsable dans l’exercice des droits des personnes concernées.

La complexité augmente lorsque la chaîne de valeur implique plusieurs acteurs : fournisseur d’infrastructure (IaaS), de plateforme (PaaS), d’applications (SaaS), et intégrateurs. Dans ces configurations, chaque intervenant doit être précisément qualifié et ses obligations clairement définies. La responsabilité conjointe, prévue par l’article 26 du RGPD, peut également s’appliquer lorsque plusieurs entités déterminent conjointement les finalités et les moyens du traitement. Un avocat spécialisé en SaaS peut vous accompagner dans la qualification juridique de votre solution cloud et l’établissement des responsabilités.

Cette qualification juridique doit être formalisée dans les documents contractuels et réexaminée périodiquement, notamment lors de l’évolution des services ou de l’architecture technique.

L’encadrement contractuel : transformer les obligations légales en engagements opposables

Le RGPD a considérablement renforcé les exigences concernant les relations contractuelles entre responsables de traitement et sous-traitants. L’article 28 du règlement impose désormais un contenu minimal obligatoire pour tout contrat de sous-traitance impliquant des données personnelles.

Dans le contexte de l’externalisation cloud, ces dispositions contractuelles revêtent une importance particulière. Les contrats standards proposés par les grands fournisseurs de cloud sont souvent insuffisants au regard de ces exigences, nécessitant des négociations spécifiques ou des avenants dédiés à la protection des données.

Le contrat doit notamment préciser l’objet et la durée du traitement, sa nature et sa finalité, le type de données concernées et les catégories de personnes visées. Au-delà de ces éléments descriptifs, il doit imposer au prestataire cloud des obligations précises :

- Traiter les données uniquement sur instruction documentée du responsable de traitement

- Garantir la confidentialité des personnes autorisées à traiter les données

- Mettre en œuvre les mesures de sécurité techniques et organisationnelles appropriées

- Respecter les conditions d’engagement d’un sous-traitant ultérieur

- Aider le responsable à s’acquitter de son obligation de donner suite aux demandes des personnes concernées

- Assister le responsable dans ses obligations relatives à la sécurité et aux violations de données

- Supprimer ou restituer l’ensemble des données à l’issue des prestations

- Mettre à disposition toutes les informations nécessaires pour démontrer le respect des obligations

Ces obligations doivent être déclinées en engagements concrets, adaptés à la réalité technique et opérationnelle du service cloud concerné. Par exemple, l’obligation d’assistance en cas de violation de données doit préciser les délais de notification, le format des informations à fournir, et les procédures de coordination entre les équipes.

Pour naviguer dans ces complexités contractuelles et sécuriser vos relations avec les fournisseurs cloud, consulter un avocat externalisation informatique vous permettra d’établir un cadre contractuel conforme aux exigences réglementaires tout en préservant l’agilité opérationnelle de votre entreprise.

La localisation des données : enjeu stratégique des transferts internationaux

La question de la localisation géographique des données constitue l’un des défis majeurs de l’externalisation cloud dans le contexte du RGPD. Le règlement impose des conditions strictes pour les transferts de données vers des pays tiers, c’est-à-dire hors de l’Espace Économique Européen (EEE).

Ces conditions se sont considérablement durcies suite à l’arrêt « Schrems II » de la Cour de Justice de l’Union Européenne en juillet 2020, invalidant le Privacy Shield qui encadrait les transferts vers les États-Unis. Cet arrêt a également renforcé les exigences concernant l’utilisation des clauses contractuelles types, imposant désormais une analyse approfondie du niveau de protection offert par le pays destinataire.

Dans ce contexte, plusieurs stratégies peuvent être envisagées pour l’externalisation cloud :

Privilégier les solutions de cloud souverain dont l’infrastructure est intégralement localisée dans l’EEE et opérée par des entités juridiquement indépendantes de toute législation extraterritoriale. Cette approche offre la plus grande sécurité juridique mais peut limiter les options techniques et générer des coûts supplémentaires.

Opter pour des offres régionales des grands fournisseurs internationaux, avec des garanties contractuelles de localisation des données dans l’EEE. Cette approche intermédiaire réduit les risques liés aux transferts mais ne les élimine pas totalement, notamment en raison des accès potentiels à des fins de maintenance ou de support. Un avocat spécialisé en contrat d’hébergement informatique peut vous assister dans la négociation de ces garanties de localisation.

Si les transferts hors EEE sont inévitables, mettre en place un cadre de conformité robuste incluant les clauses contractuelles types, complétées par des mesures techniques et organisationnelles supplémentaires. Ces mesures peuvent inclure le chiffrement des données avec contrôle exclusif des clés par l’entreprise cliente, la pseudonymisation systématique, ou encore des mécanismes stricts de contrôle d’accès.

Quelle que soit l’approche retenue, une cartographie précise des flux de données et une évaluation documentée des risques sont indispensables. Cette analyse doit être régulièrement mise à jour pour tenir compte des évolutions jurisprudentielles et réglementaires dans ce domaine particulièrement dynamique.

Sécurité et confidentialité : partage de responsabilités dans le cloud

La sécurité des données constitue une obligation fondamentale tant pour le responsable de traitement que pour le sous-traitant dans le cadre du RGPD. Cette obligation se traduit par la mise en œuvre de « mesures techniques et organisationnelles appropriées » pour garantir un niveau de sécurité adapté aux risques.

Dans un environnement d’externalisation cloud, cette responsabilité est nécessairement partagée selon un modèle qui varie en fonction du type de service concerné (IaaS, PaaS ou SaaS). Ce modèle de responsabilité partagée doit être clairement défini et compris par les deux parties.

Pour les solutions d’infrastructure (IaaS), le fournisseur cloud assure généralement la sécurité physique des datacenters, la sécurité du réseau et de l’hyperviseur, tandis que le client reste responsable de la sécurité des systèmes d’exploitation, des applications et des données. À l’autre extrémité du spectre, pour les applications SaaS, le fournisseur assume une part beaucoup plus importante de la responsabilité, le client se concentrant essentiellement sur la gestion des accès et la configuration du service.

Cette répartition des responsabilités doit être formalisée contractuellement et s’accompagner d’engagements précis de part et d’autre. Le contrat doit notamment préciser :

- Les mesures de sécurité mises en œuvre par le fournisseur cloud (chiffrement, contrôles d’accès, surveillance, sauvegarde, etc.)

- Les certifications et normes de sécurité respectées (ISO 27001, SOC 2, etc.)

- Les processus de notification et de gestion des incidents de sécurité

- Les modalités d’audit et de vérification de la conformité

Au-delà des aspects contractuels, une gouvernance opérationnelle de la sécurité doit être mise en place, avec des revues périodiques des mesures implémentées et une veille active sur les vulnérabilités potentielles. La formation et la sensibilisation des utilisateurs internes constituent également un élément essentiel de ce dispositif global. Un avocat spécialisé en droit des logiciels et des bases de données peut vous conseiller sur les aspects techniques et juridiques de la sécurisation de vos données.

Gestion des sous-traitants ultérieurs : maîtriser la chaîne de traitement

Les écosystèmes cloud modernes reposent souvent sur des chaînes complexes de sous-traitance, le fournisseur principal faisant lui-même appel à de multiples prestataires pour différents aspects du service (infrastructure, maintenance, support, etc.). Cette réalité opérationnelle pose un défi majeur en termes de conformité RGPD, l’article 28 imposant un encadrement strict de la sous-traitance ultérieure.

Le responsable de traitement doit donner son autorisation préalable, soit spécifique soit générale, à l’engagement de sous-traitants ultérieurs. Dans le cas d’une autorisation générale, fréquente dans les contrats cloud standards, le fournisseur doit informer le client de tout changement prévu et lui donner la possibilité de s’y opposer.

Au-delà de cette exigence procédurale, le sous-traitant principal doit répercuter sur ses propres sous-traitants les mêmes obligations que celles qui lui sont imposées par le responsable de traitement. Cette cascade contractuelle vise à garantir un niveau de protection homogène tout au long de la chaîne de valeur.

En pratique, la gestion des sous-traitants ultérieurs dans le cadre de l’externalisation cloud nécessite :

Une visibilité complète sur l’écosystème de partenaires du fournisseur cloud, idéalement à travers une liste régulièrement mise à jour et accessible au client. Cette liste doit préciser le rôle de chaque sous-traitant et les données auxquelles il a potentiellement accès.

Un processus formalisé de notification des changements, avec un délai raisonnable permettant au client d’évaluer les implications et, si nécessaire, de s’opposer à l’introduction d’un nouveau sous-traitant présentant des risques excessifs.

Des garanties contractuelles concernant les diligences effectuées par le fournisseur principal pour s’assurer de la conformité de ses propres sous-traitants, idéalement complétées par des éléments de preuve (rapports d’audit, certifications, etc.).

Une attention particulière doit être portée aux sous-traitants localisés hors de l’EEE, qui combinent les problématiques de sous-traitance ultérieure et de transferts internationaux, multipliant ainsi les exigences de conformité.

Exercice des droits des personnes concernées : fluidifier les processus dans le cloud

Le RGPD accorde aux personnes concernées des droits étendus sur leurs données personnelles : droit d’accès, de rectification, d’effacement, de limitation, de portabilité, et d’opposition. L’exercice effectif de ces droits constitue un élément central de la conformité, imposant une collaboration efficace entre le responsable de traitement et ses sous-traitants.

Dans un contexte d’externalisation cloud, cette collaboration peut se heurter à des obstacles techniques et opérationnels. Les architectures complexes, la dispersion des données sur différentes plateformes, ou encore les mécanismes de réplication et de sauvegarde peuvent compliquer l’identification et la manipulation des données d’un individu spécifique.

Pour relever ce défi, plusieurs approches complémentaires peuvent être mises en œuvre :

Définir contractuellement les responsabilités respectives du client et du fournisseur cloud concernant l’exercice des droits, en précisant notamment les délais d’assistance, les formats de données, et les canaux de communication à utiliser.

Privilégier les solutions cloud offrant des fonctionnalités natives de gestion des droits : interfaces d’administration permettant de localiser et d’extraire les données d’un individu, API dédiées à la portabilité, mécanismes d’effacement garantissant la suppression complète des données, y compris dans les systèmes de sauvegarde.

Mettre en place des procédures opérationnelles détaillées pour chaque type de demande, avec des modèles de requêtes à adresser au fournisseur cloud et des mécanismes de suivi pour garantir le respect des délais légaux.

Documenter systématiquement les demandes reçues et les actions entreprises, afin de pouvoir démontrer aux autorités de contrôle le respect des obligations en matière de droits des personnes concernées.

La capacité à exercer efficacement ces droits doit être évaluée dès la phase de sélection du fournisseur cloud, puis testée régulièrement tout au long de la relation contractuelle. Des exercices de simulation peuvent s’avérer particulièrement utiles pour identifier et corriger les éventuelles défaillances dans ces processus critiques.

Violations de données et gestion de crise : orchestrer la réponse coordonnée

Les incidents de sécurité dans l’environnement cloud constituent une réalité à laquelle toute organisation doit se préparer. Le RGPD impose des obligations strictes en matière de notification des violations de données, avec un délai de 72 heures pour informer l’autorité de contrôle et, dans certains cas, une obligation d’information directe des personnes concernées.

Dans un contexte d’externalisation cloud, la gestion efficace de ces situations nécessite une coordination étroite entre le client et son fournisseur. Le contrat doit définir précisément les responsabilités de chaque partie, avec notamment :

L’obligation pour le fournisseur de notifier au client toute violation de données dans un délai compatible avec les obligations légales de ce dernier (généralement 24 à 48 heures maximum).

Le niveau de détail des informations à fournir lors de la notification : nature de la violation, catégories et nombre approximatif de personnes concernées, conséquences probables, mesures prises ou proposées pour remédier à la situation.

Les procédures d’escalade et les points de contact dédiés pour la gestion des incidents, avec des canaux de communication sécurisés et disponibles 24/7.

La répartition des responsabilités concernant l’enquête technique, la collecte des preuves, et l’analyse forensique de l’incident.

Au-delà de ces aspects contractuels, une préparation opérationnelle est indispensable pour réagir efficacement en situation de crise. Des exercices de simulation impliquant les équipes du client et du fournisseur permettent de tester les procédures et d’identifier les axes d’amélioration. Des modèles de notification pré-validés par les services juridiques peuvent également contribuer à réduire les délais de réaction.

La documentation systématique de tous les incidents, même mineurs, constitue une bonne pratique permettant d’améliorer continuellement les dispositifs de prévention et de détection. Cette documentation pourra également s’avérer précieuse en cas de contrôle ultérieur par l’autorité de protection des données.

Réversibilité et portabilité : anticiper la fin de la relation cloud

La dépendance technologique constitue l’un des risques majeurs de l’externalisation cloud. Sans mécanismes de réversibilité et de portabilité clairement définis, une entreprise peut se retrouver « prisonnière » de son fournisseur, incapable de migrer vers une solution alternative sans perturber significativement son activité.

Cette problématique revêt une dimension particulière au regard du RGPD, qui consacre un droit à la portabilité des données personnelles et impose des obligations strictes concernant la restitution ou la suppression des données en fin de contrat.

Pour réduire ce risque, plusieurs approches complémentaires peuvent être envisagées :

Privilégier les solutions basées sur des standards ouverts et des formats d’échange largement adoptés, réduisant ainsi la dépendance technologique et facilitant les migrations futures.

Négocier des clauses contractuelles détaillées concernant la réversibilité, précisant notamment le format des données restituées, les métadonnées associées, la documentation technique fournie, et l’assistance offerte par le prestataire sortant.

Définir une période de transition suffisante (généralement 3 à 12 mois) pendant laquelle le fournisseur cloud continue d’assurer le service tout en accompagnant la migration vers la nouvelle solution.

Développer et maintenir une architecture technique favorisant l’indépendance vis-à-vis des fournisseurs, par exemple en limitant l’utilisation de services propriétaires difficilement transposables ou en maintenant une abstraction entre les applications métier et les services cloud sous-jacents.

Des tests périodiques de récupération des données peuvent permettre de valider l’efficacité des mécanismes de réversibilité et d’identifier d’éventuelles lacunes avant qu’elles ne deviennent critiques. Ces tests s’inscrivent dans une démarche plus large de gestion des risques liés à l’externalisation informatique.

Vers une approche stratégique de la conformité cloud

La conformité RGPD dans un environnement d’externalisation cloud ne peut se résumer à une simple liste de contrôles à effectuer ou de clauses à inclure dans les contrats. Elle nécessite une approche stratégique, intégrée à la gouvernance globale de l’entreprise et alignée avec ses objectifs métiers.

Cette approche stratégique s’articule autour de plusieurs principes directeurs :

L’intégration des exigences de conformité dès la phase de conception des projets cloud (privacy by design), permettant d’anticiper les problématiques plutôt que de tenter de les résoudre a posteriori.

L’adoption d’une gouvernance des données claire, définissant les responsabilités à tous les niveaux de l’organisation et assurant une gestion cohérente du cycle de vie des données personnelles, de leur collecte à leur suppression.

Le développement d’une culture de la protection des données au sein de l’entreprise, à travers des programmes de formation et de sensibilisation adaptés aux différents publics (équipes techniques, métiers, management).

La mise en place d’une évaluation continue des risques liés au traitement des données personnelles, avec une attention particulière aux évolutions technologiques et réglementaires susceptibles d’impacter la conformité.

Une collaboration étroite entre les différentes fonctions concernées : DSI, juridique, sécurité, métiers, et bien sûr le Délégué à la Protection des Données (DPO) dont le rôle est central dans ce dispositif.

Cette approche stratégique permet non seulement d’assurer la conformité, mais également de transformer les contraintes réglementaires en opportunités d’amélioration des processus internes et de renforcement de la confiance des clients et partenaires.

Transformer les contraintes réglementaires en avantage concurrentiel

Loin d’être une simple obligation légale, la conformité RGPD dans le contexte de l’externalisation cloud peut constituer un véritable levier de différenciation et de création de valeur. Les entreprises qui adoptent une approche proactive de la protection des données personnelles bénéficient de multiples avantages :

Un renforcement de la confiance des clients et partenaires, particulièrement sensibles à la gestion éthique et responsable de leurs données dans un contexte de sensibilisation croissante aux enjeux de vie privée.

Une amélioration de la qualité et de la gouvernance des données, contribuant à l’efficacité opérationnelle et à la pertinence des analyses décisionnelles.

Une réduction des risques opérationnels, juridiques et réputationnels liés aux incidents de sécurité et aux violations de données, avec des impacts financiers potentiellement significatifs.

Une agilité accrue face aux évolutions réglementaires, l’adoption de bonnes pratiques en matière de protection des données facilitant l’adaptation aux nouvelles exigences légales qui ne manqueront pas d’émerger dans ce domaine dynamique. Pour concrétiser ces bénéfices, la conformité RGPD doit être intégrée à la stratégie globale de l’entreprise et portée au plus haut niveau de l’organisation. Elle nécessite un investissement initial en termes de ressources humaines, techniques et financières, mais constitue à terme un atout concurrentiel majeur dans un environnement numérique où la confiance devient une devise aussi précieuse que les données elles-mêmes.